Einrichtung: Single Sign On

App Registrierung

Zuerst registrieren wir eine OAuth 2.0 Anwendung in Azure Active Directory.

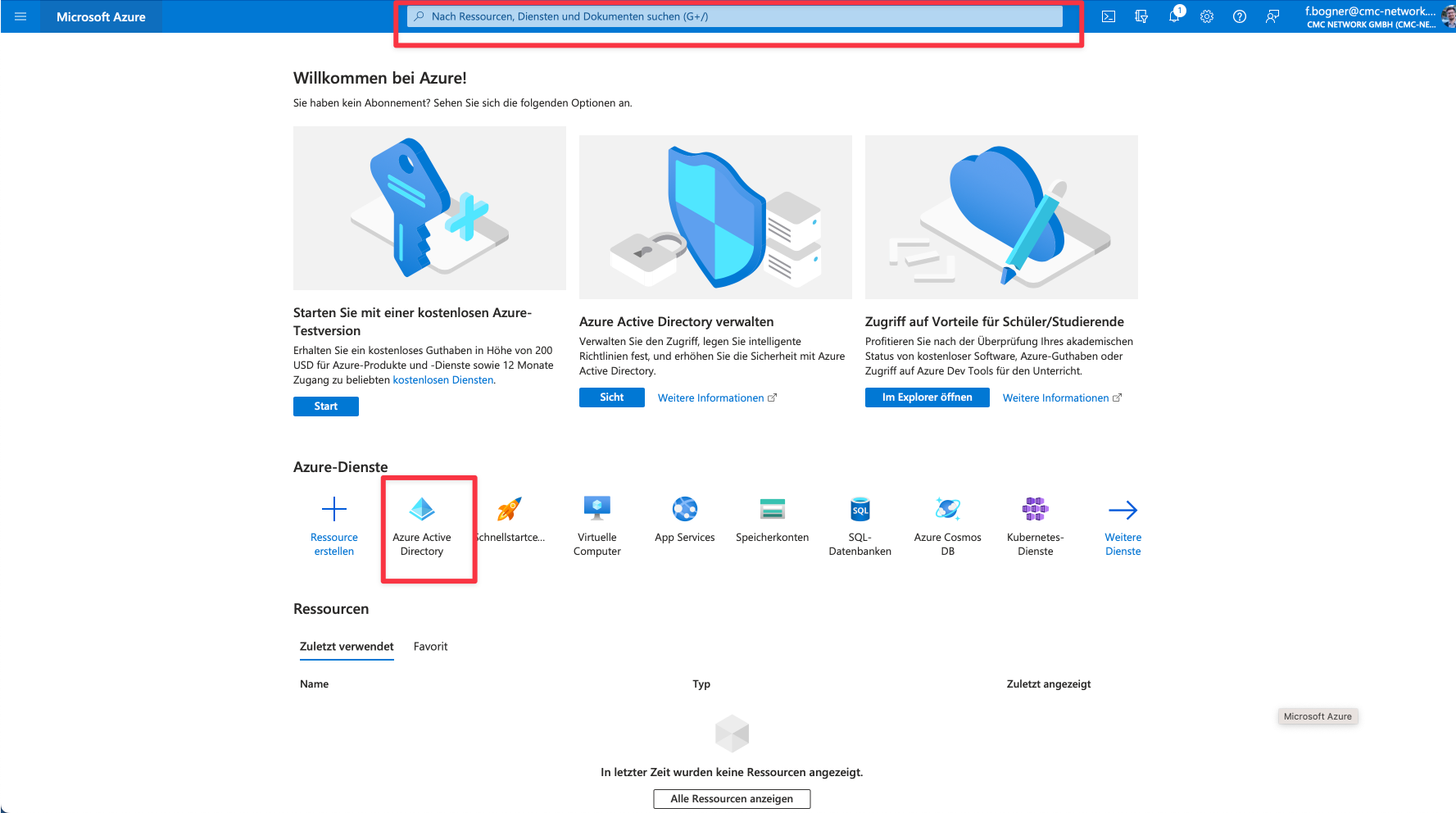

Dafür rufen wir das Azure Portal mit https://portal.azure.com auf

Nun öffnen wir Azure Active Directory entweder über die Azure Dienste oder über die Suche

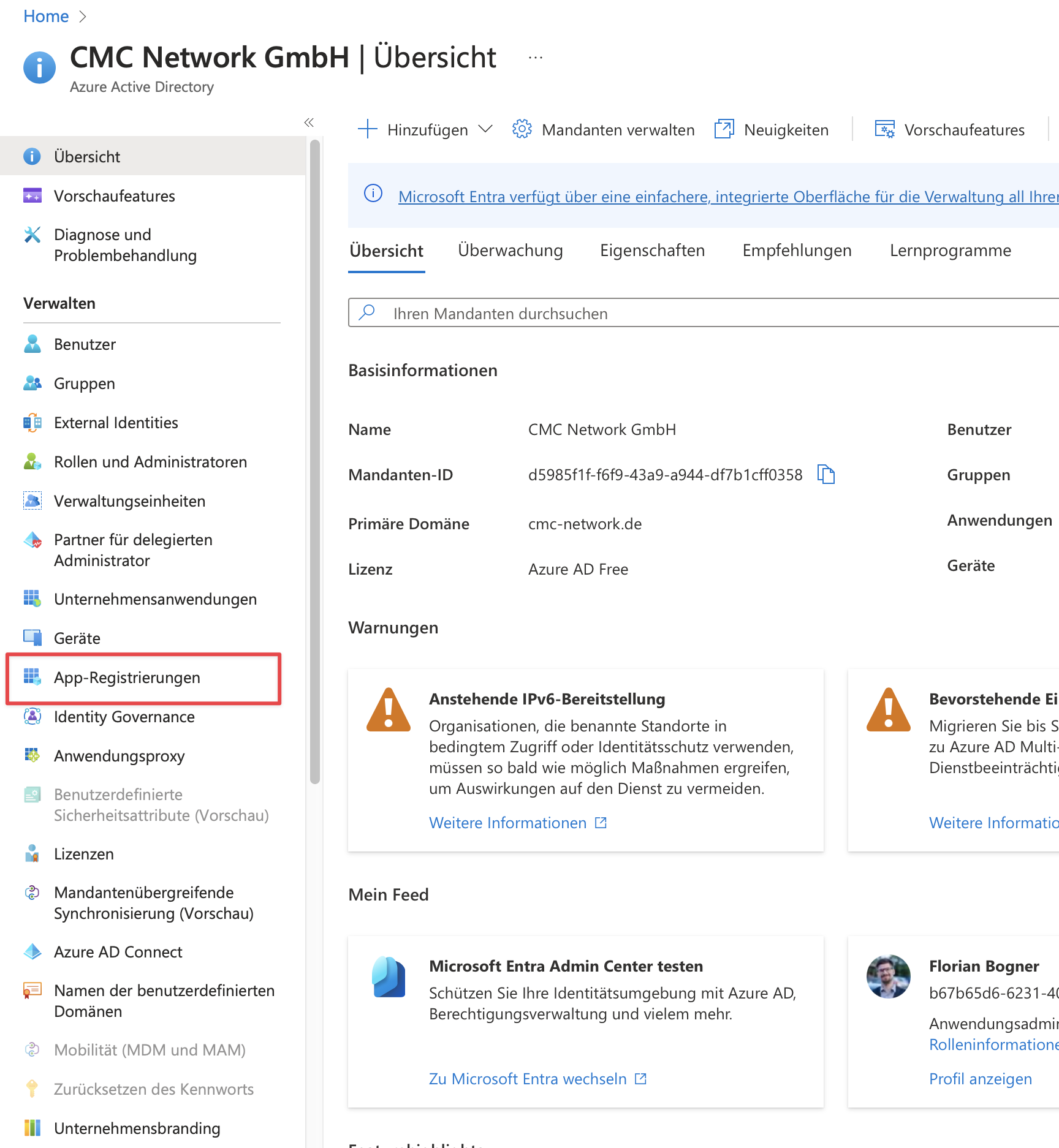

Jetzt klicken wir im Menü links unter Verwalten auf App-Registrierungen

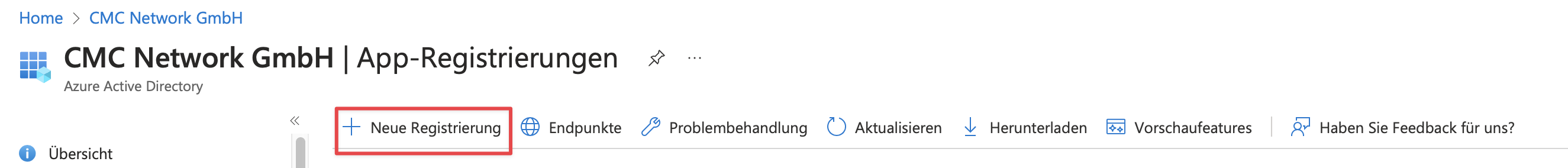

Dann wählen wir Neue Registrierung

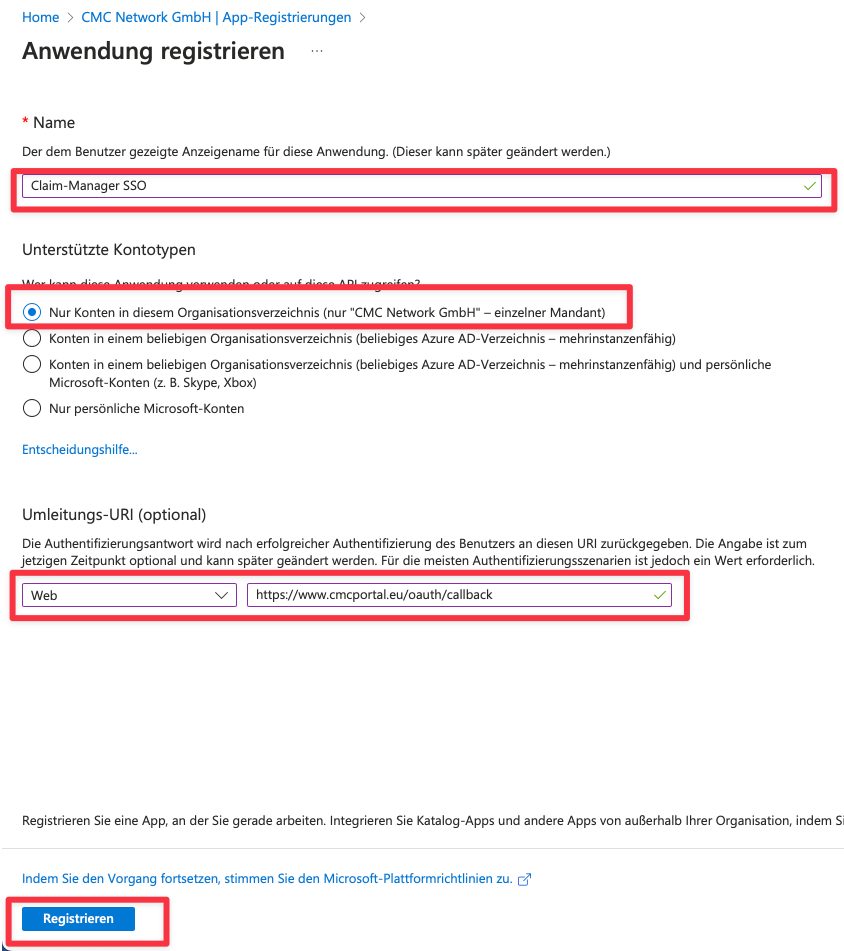

Hier füllen wir den Namen so aus, dass wir später erkennen, wofür die Registrierung dient.

Als Empfehlung könnte man z.B. Claim-Manager SSO verwenden.

Für Unterstütze Kontotypen reicht in der Regel die erste Option Nur Konten in diesem Organisationsverzeichnis aus

Die Umleitungs-URL ist für jede Kundenumgebung anders und wird vom CMC Support vorgegeben.

Falls Sie noch keine URL von CMC erhalten haben, fragen Sie bitte beim CMC Support nach, um die URL für Ihr Unternehmen zu erhalten.

Anschließend klicken wir auf Registrieren am Ende der Seite

App Berechtigungen

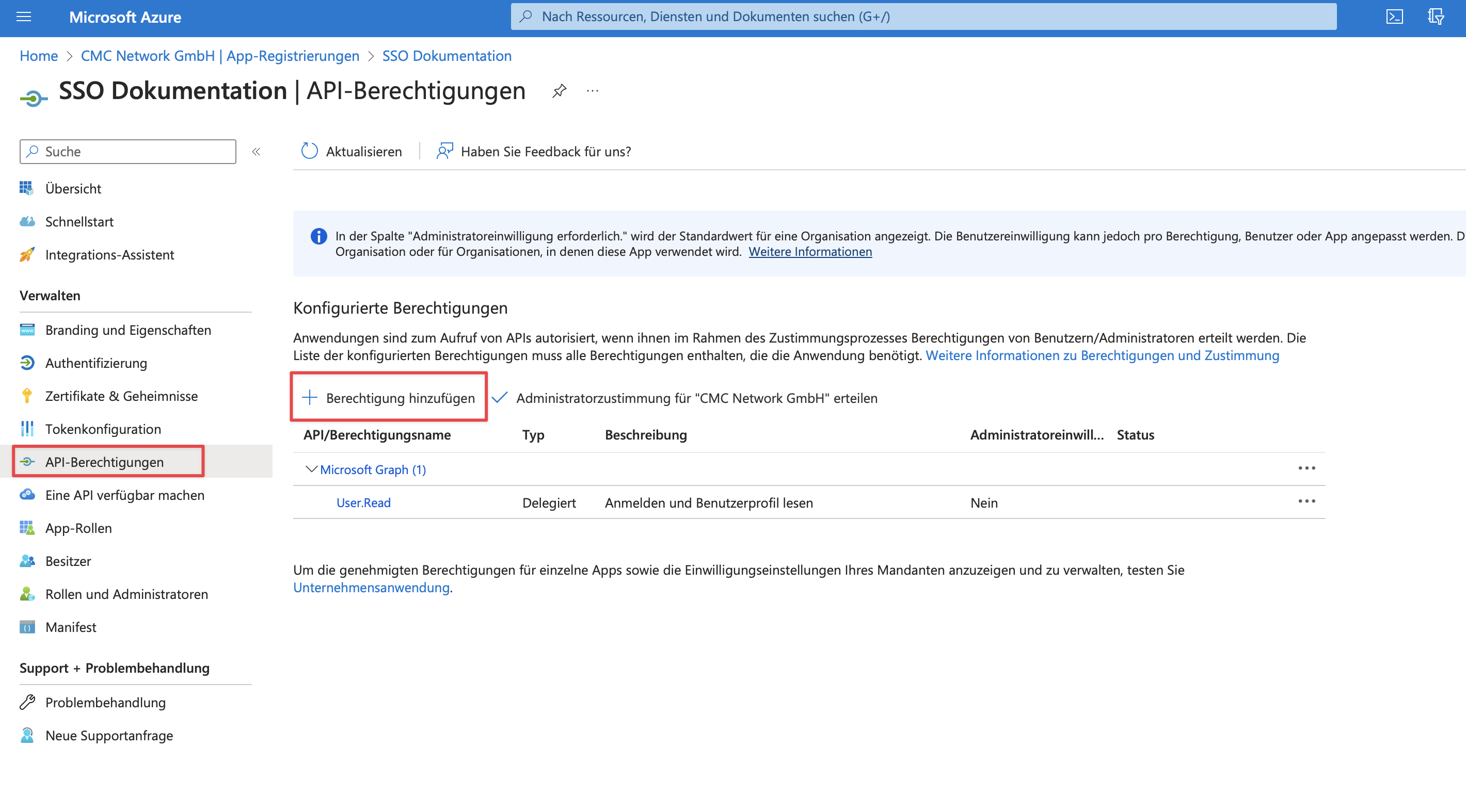

Herzlichen Glückwunsch! Wir haben unsere Anwendung erfolgreich im AD registriert. Nun müssen wir der Anwendung noch Berechtigungen einräumen, damit die Anmeldung reibungslos klappt.

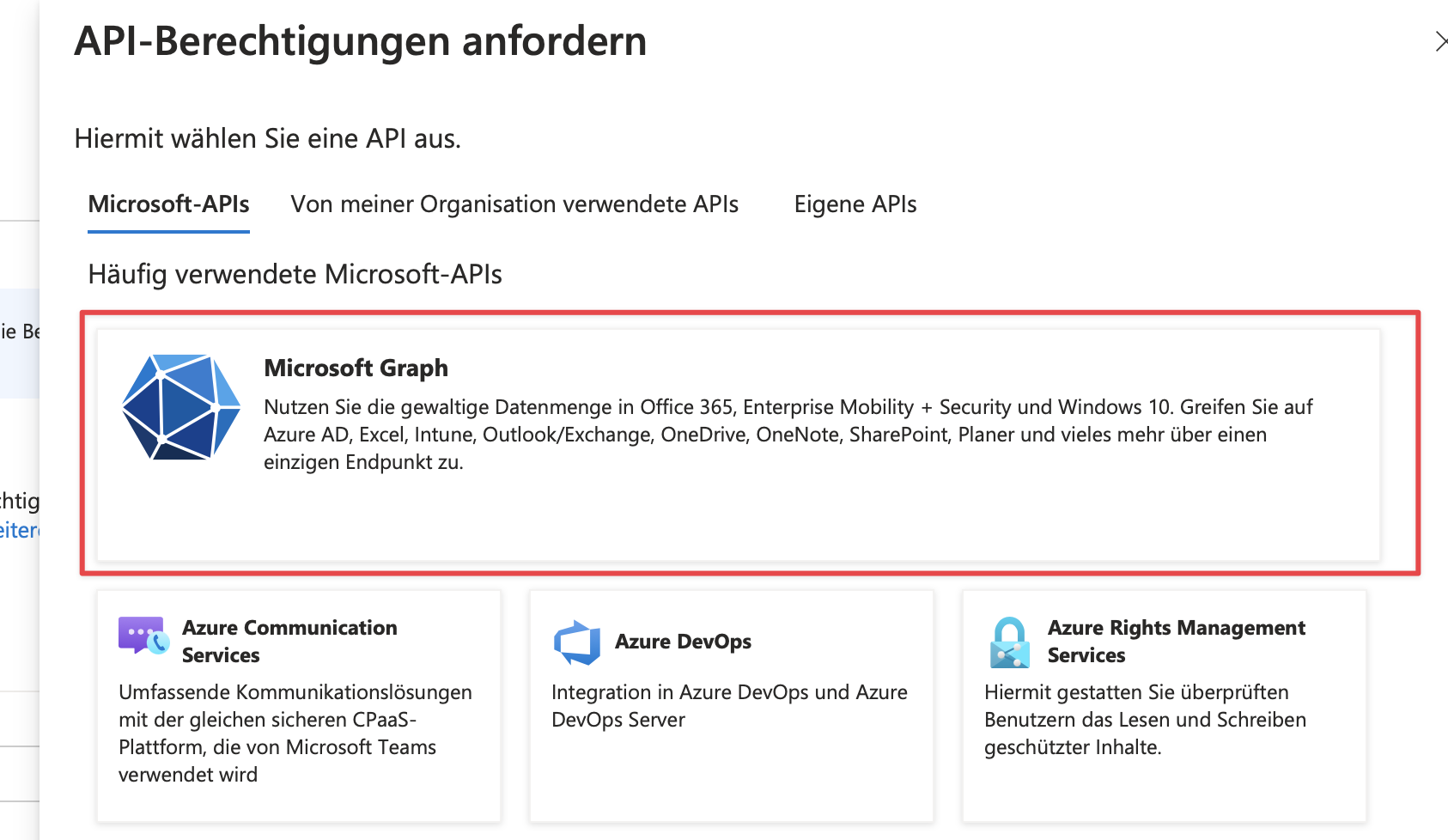

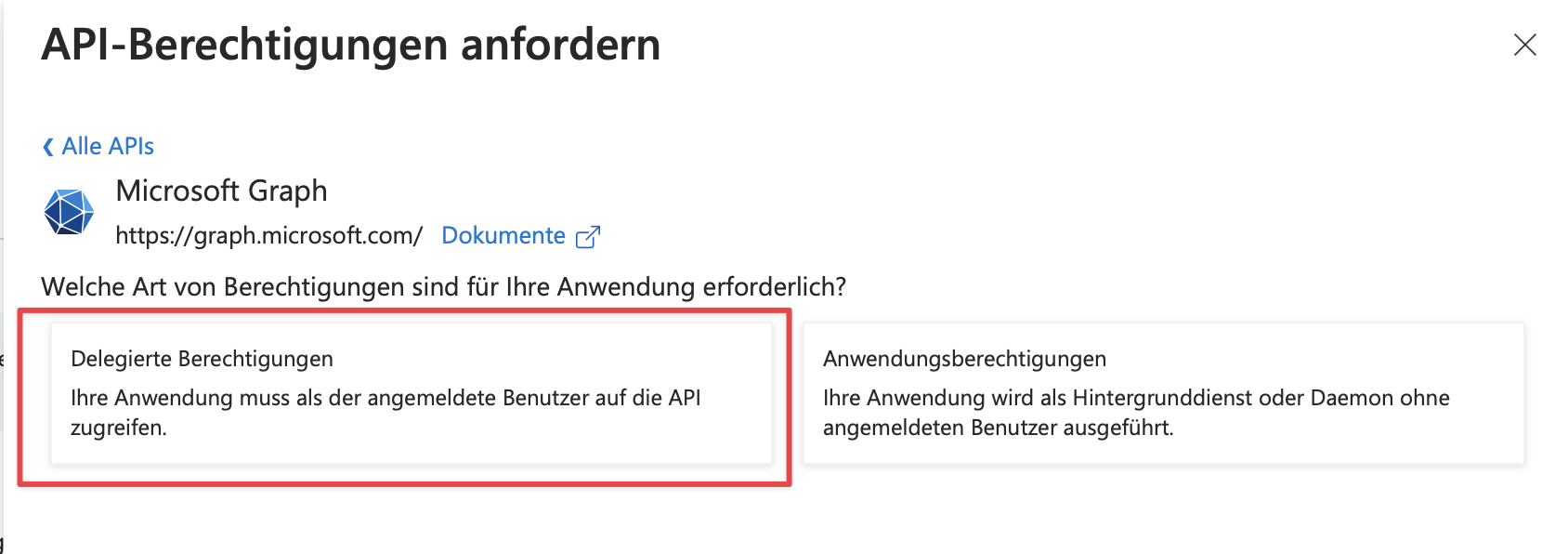

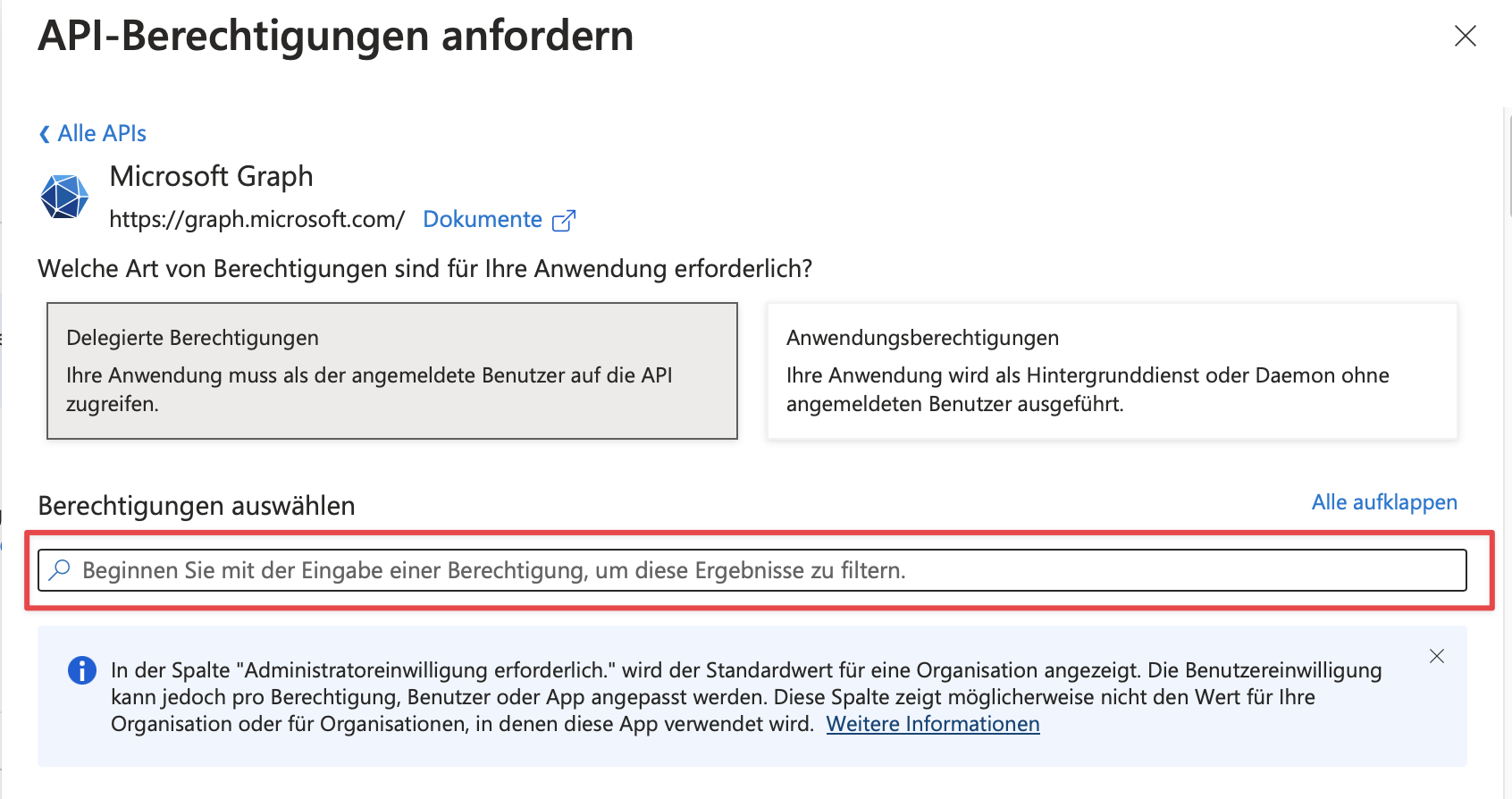

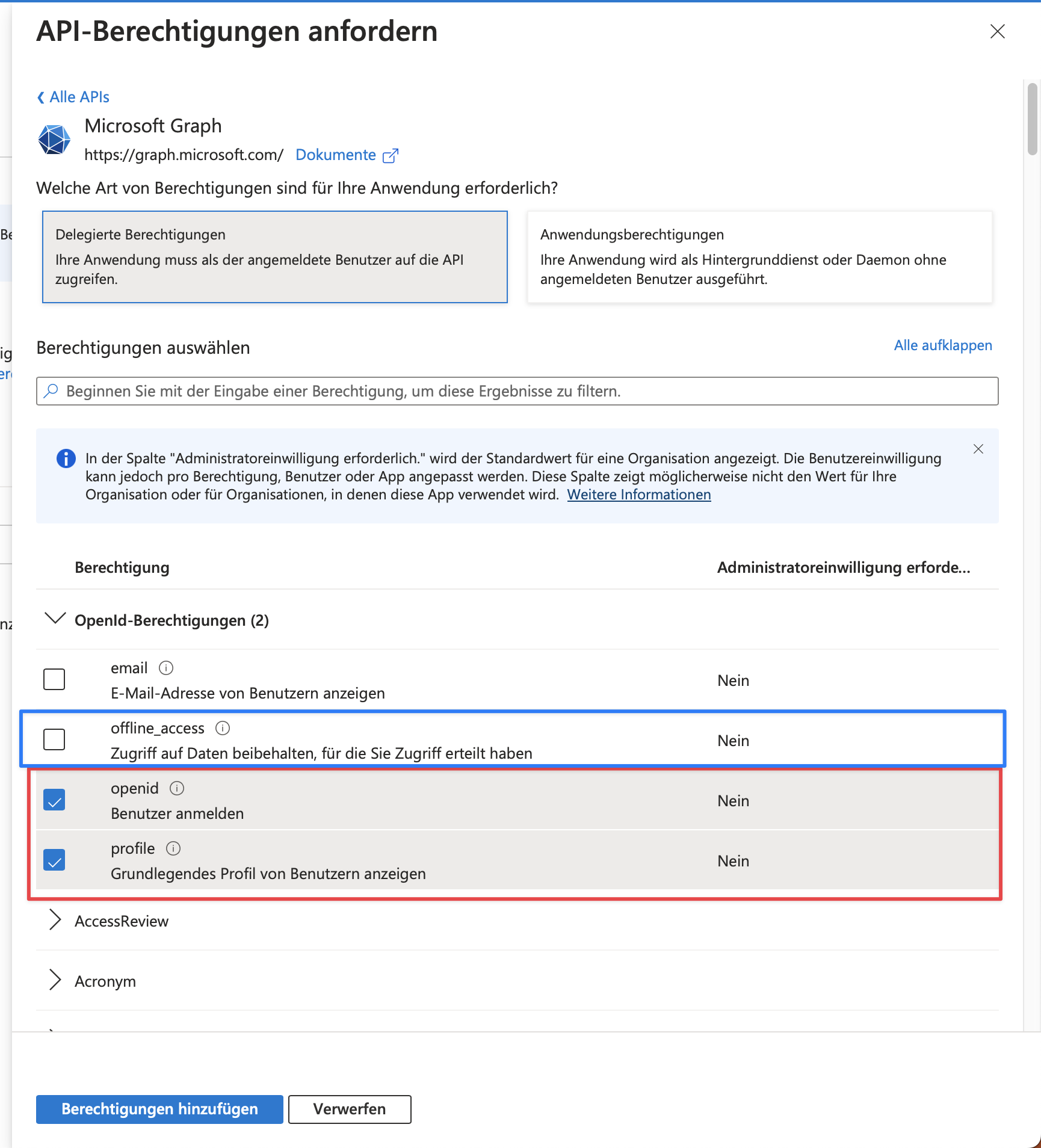

Dafür klicken wir im Menü links auf API-Berechtigungen, dann auf Berechtigung hinzufügen, dann auf Microsoft Graph und dann auf delegierte Berechtigungen.

Die folgenden Berechtigungen müssen mindestens gesetzt sein:

openidprofileUser.Read

Für manche Anwendungsfälle ist offline_access auch noch nötig.

Ein Secret erstellen

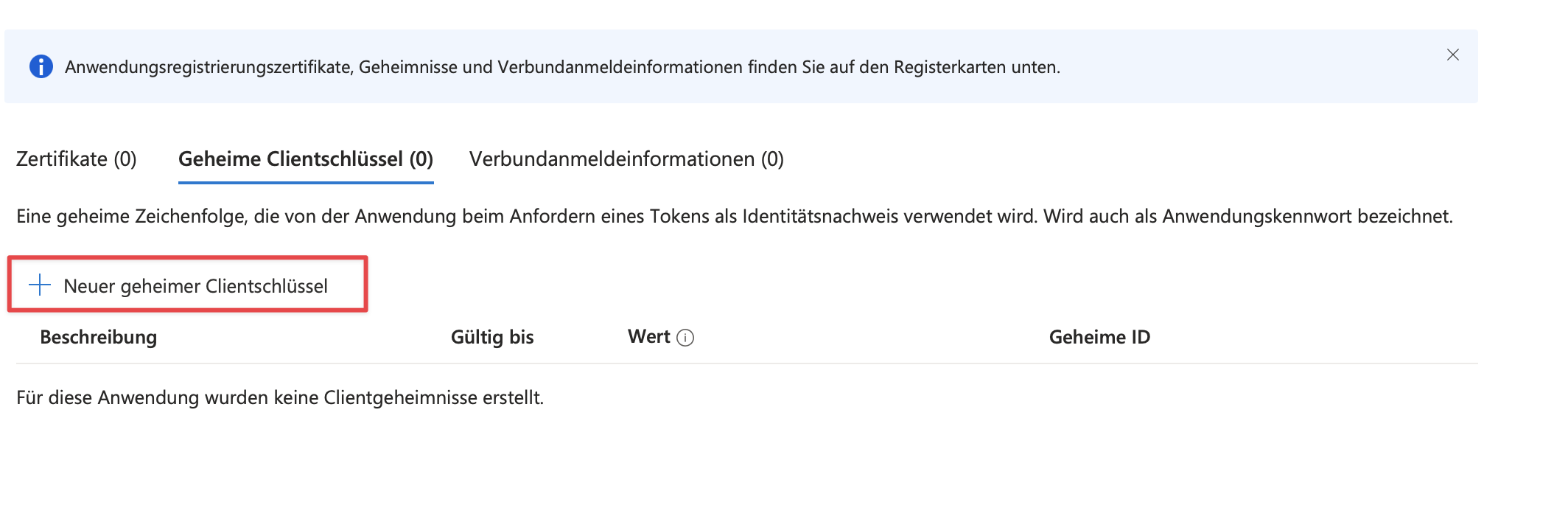

Nachdem wir die Berechtigungen angelegt haben, müssen wir noch ein Secret erzeugen.

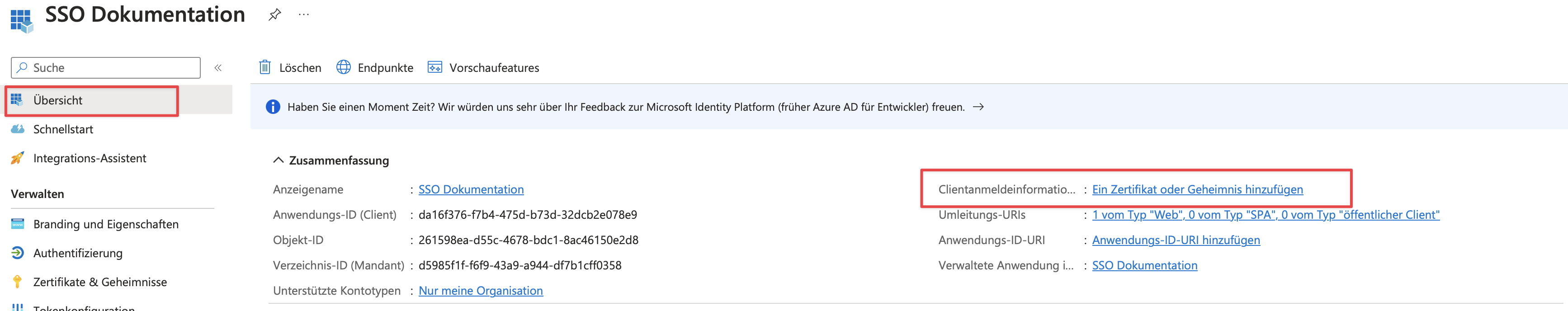

Dazu gehen wir zur Übersicht der Anwendung und klicken auf den Link Ein Zertifikat oder Geheimnis hinzufügen

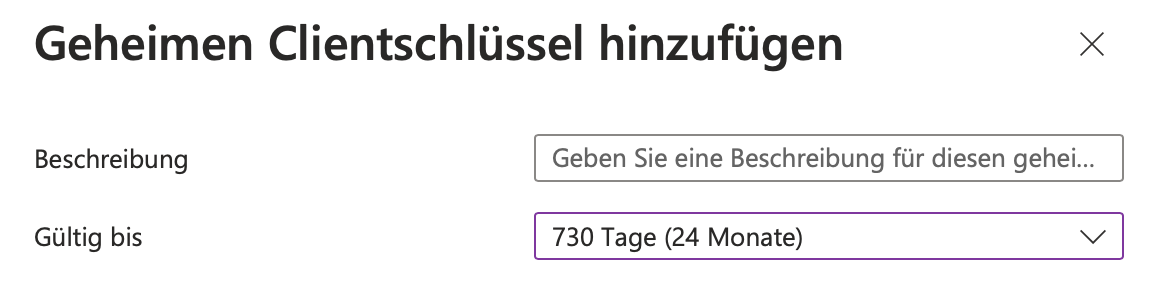

Nun fügen wir einen Neuen geheimen Schlüssel hinzu

Als Namen vergeben wir einen aussagekräftigen Namen, wie CMC Claim-Manager SSO produktiv

Und für Gültig bis vergeben wir ein passendes Gültigkeitsdatum. Die Länge der Gültigkeit ist abhängig von den internen Sicherheitsbestimmungen Ihres Unternehmens. Sofern nicht anders vorgegeben, verwenden wir in der Regel 24 Monate.

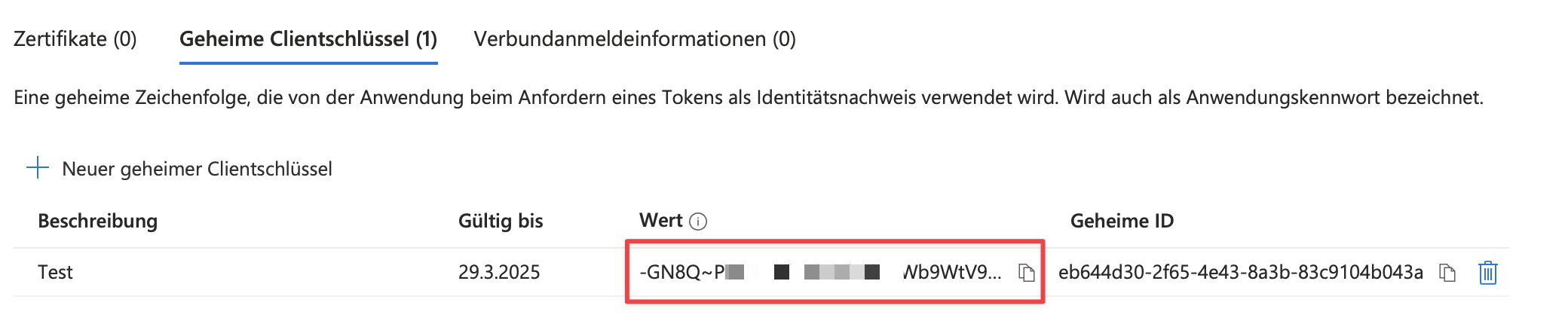

Anschließend steht das Secret nun in der Liste der Secrets

Der Wert des Secrets wird nur einmal dargestellt

Jetzt notieren wir uns den Wert des Secrets für die Weitergabe an CMC.

Bitte genau darauf achten den Wert und nicht die Geheime ID zu kopieren

Daten an CMC für die Einrichtung weiter geben

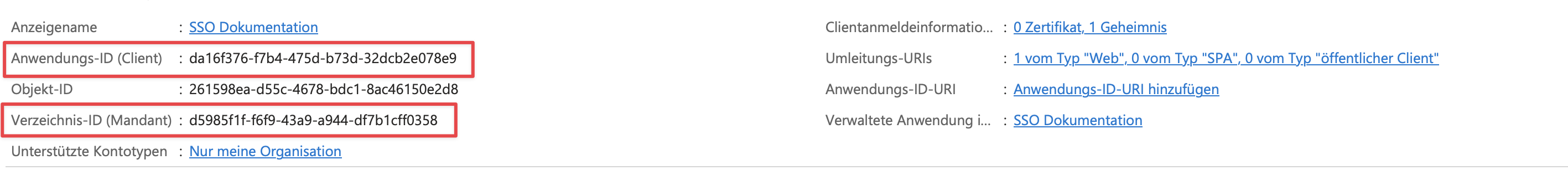

Mit der erfolgreich angelegten Anwendung und den nötigen Rechten kann CMC jetzt die Konfiguration am Claim-Manager vornehmen. Dazu werden folgende Angaben benötigt:

Wir gehen wieder auf die Übersicht der Anwendungsregistrierung und suchen hier die folgenden Werte:

Anwendungs-ID

Verzeichnis-ID

Wert des zuvor erstellten Secrets

Diese Daten können an CMC weiter versendet werden, damit diese in den Claim-Manager integriert werden.